אבטחת ענן (Cloud Security)

החזון של ענן המחשוב הוא לאפשר למשתמשים להתחבר לכל שירותי המחשוב להם הם זקוקים באמצעות האינטרנט, באופן דומה להתחברות לרשת החשמל. על אף שבדרך-כלל המושג ענן מחשוב מתייחס למרכזי מחשוב של ספק חיצוני יש המשתמשים גם במושג "ענן מחשוב פנימי", מושג המתייחס לשירותים הניתנים בגבולות אותו ארגון, אך באתרים פיזיים שונים.

אמזון פיתחה בשנת 2002 מודל לענן מחשוב המבוסס על Web Services, מאוחר יותר גם IBM פיתחה מודלים למחשוב ענן, ב- 2008 הכריזה גם חברת Microsoft על פלטפורמת מחשוב הענן שלה, Azure. ב-2010 השיקו נאס"א וחברת Rackspace את פרויקט התשתית כשירות OpenStack.

המשתמש בענני מחשוב עשוי להיות ארגון גדול, ארגון בינוני או קטן ואפילו אדם בודד. הספק הוא בדרך-כלל חברה גדולה, שפיתחה תשתיות מתאימות ומספקת שירותים למספר גדול של משתמשים. המשתמש משתמש בשירותי הספק באמצעות האינטרנט מבלי צורך לדעת על הסביבה הטכנולוגית בה ממומשים שירותים אלה.

אבטחת ענן - המכונה גם אבטחת מחשוב ענן - מתייחסת לדיסציפלינה והפרקטיקה של הגנה על סביבות מחשוב ענן, יישומים, נתונים ומידע. אבטחת ענן כוללת אבטחת סביבות ענן מפני שימוש / גישה בלתי מורשים, התקפות של מניעת שירות (DDOS), האקרים, תוכנות זדוניות וסיכונים אחרים. בעוד שאבטחת ענן חלה על אבטחה בסביבות ענן, המונח הקשור, אבטחה מבוססת ענן, מתייחס לתוכנה כמודל אספקת שירות (SaaS) של שירותי אבטחה, המתארחים בענן ולא נפרסים באמצעות חומרה מקומית או תוכנה.

סוגי סביבות ענן

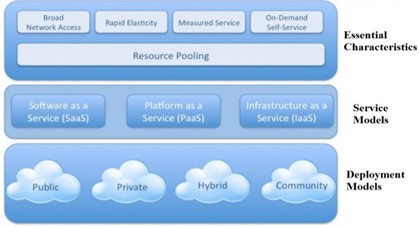

ע"פ NIST, ניתן להגדיר ענן באמצעות 5 תכונות המאפשרות להבדיל בין ענן לטכנולוגיות אחרות (רלוונטי מאוד בעולם הרגולציה), 3 תצורות שירות ו-4 תצורות פריסה.

- שירותי ענן ציבוריים - מתארחים על ידי ספקי שירותי ענן של צד שלישי (למשל, שירותי אינטרנט של אמזון (AWS), Microsoft Azure, Google Cloud) ובאופן כללי נגישים דרך דפדפני האינטרנט, ולכן ניהול זהויות, אימות ובקרת גישה חיוניים.

- ענן פרטי - בדרך-כלל מוקדש ונגיש לארגון יחיד בלבד. עם זאת, הם עדיין חשופים לפריצות גישה, הנדסה חברתית וניצולים אחרים.

- ענן היברידי - שילוב היבטים של עננים ציבוריים ופרטיים, מאפשר לארגונים לשלוט יותר בנתונים ובמשאבים שלהם מאשר בסביבת ענן ציבורית, ובכל זאת, יוכלו להשתמש במדרגיות ויתרונות אחרים של הענן הציבורי בעת הצורך.

- ענן שיתופי (Community Cloud) הוא ענן המשרת מספר ארגונים בעלי אינטרס משותף. הענן עשוי להיות ממוקם בתוך אחד הארגונים השותפים או אצל ספק חיצוני.

סוגי השרותים ע"פ NIST SP 800-145

תצורות שירות ענן

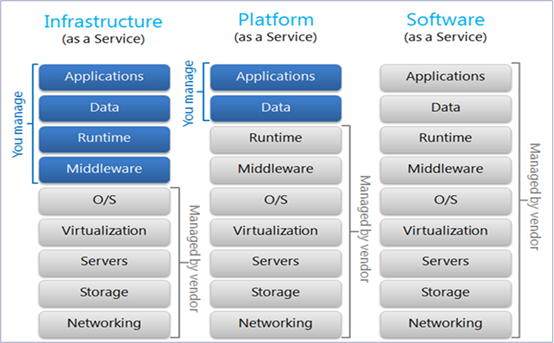

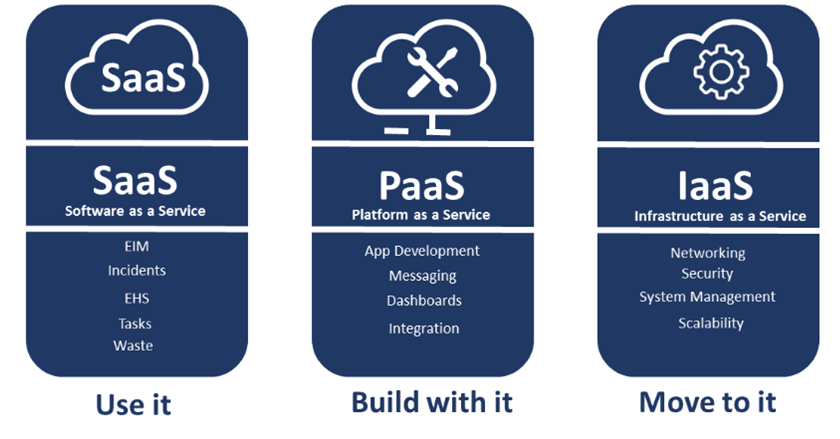

- תשתית כשירות (IaaS) Infrastructure - מאפשר מודל לפי דרישה עבור משאבי מחשוב וירטואליזציה מוגדרים מראש של מרכז נתונים (כלומר רשת, אחסון ומערכות הפעלה). המודל יכול לכלול אוטומציה של יצירת מכונות וירטואליות, וחשוב לקחת בחשבון כיצד מכונות וירטואליות מספקות, מנוהלות ומנותקות. אלו הם שירותים בהם המשתמש מקבל משאבי מחשוב לשימושו. כך למשל לצורך גיבוי של קבצים אפשר לקבל שטח אחסון באחד מהאמצעים לאחסון נתונים בענן המחשוב של ספק, מה שמוגדר כ"אחסון ענן".

- פלטפורמה כשירות (PaaS) Platform - שירות המספק פלטפורמה להרצת אפליקציות או לפיתוח אפליקציות של המשתמש. במקרה זה, מקבל המשתמש גם משאבי מחשוב וגם תוכנות תשתית הנדרשות לצורך הרצת או פיתוח מערכת. המשתמש יכול לפתח מערכות המיועדות למימוש במרכז המחשבים שלו או מערכות המיועדות לביצוע בסביבת ענן מחשוב. מערכות המיועדות להיות בשימוש בענן המחשוב, שונות ממערכות פנים ארגוניות בדרישות גבוהות יותר בתחום של יכולת גידול (Scalability). הסיבה לכך היא שהיות שכל משתמש באינטרנט יכול להשתמש בהן, העומסים עשויים להיות גדולים יותר וחזויים פחות מאשר במערכות המיועדות לשימוש בתוך ארגון. כך למשל תוכנת תורי המסרים Simple Queue Service של אמזון היא פשוטה בהרבה מתוכנות המיועדות לעבודה בארגון או בין ארגונים כמו WebSphere MQ של IBM. התוכנה של אמזון, בניגוד לתוכנות תורי מסרים ארגוניות, אינה מוודאת שהמסרים אכן מגיעים ליעדם. הסיבה לכך היא הצורך לפשט את התוכנה על מנת לתמוך ב-Scalability גבוה. סביבות PaaS תומכות בעיקר בצוותי מפתחים, פעולות וצוות DevOps. כאן ניהול וקביעת תצורה של הרשאות ושירותים בשירות עצמי הוא המפתח לשליטה בסיכון.

- תוכנה כשירות (SaaS) Software - מורכב מאפליקציות שמתארחות על ידי צד שלישי ומועברות בדרך-כלל כשירותי תוכנה באמצעות דפדפן אינטרנט אליו ניתן לגשת מצד הלקוח. בעוד ש- SaaS מבטל את הצורך בפריסה וניהול של יישומים במכשירים של משתמשי קצה, פוטנציאל כל עובד יכול לגשת לשירותי אינטרנט ולהוריד תוכן. לפיכך, נראות ובקרת גישה נאותות נדרשות כדי לפקח על סוגים של יישומי SaaS שאליהם נגיש, שימוש ועלות. תוכנה המספקת למשתמש שירותים הניתנים באמצעות אירוח באתר הספק, במקום רכישת מוצר תוכנה והתקנתו בשרתי הארגון הרוכש. הפעלת שירותי התוכנה מאתר הספק היא דרך רשת תקשורת, בדרך-כלל האינטרנט. המשתמש משתמש גם בתשתית חומרה, גם בפלטפורמה וגם בשירותים אפליקטיביים שפותחו על ידי הספק. במקרים רבים השירותים הם שירותים בתפיסת SOA (ארכיטקטורה מוכוונת שירותים). חלק מיצרני התוכנה משתמשים במונח "On Demand" כמונח חליפי ל-SaaS. זהו השוק הגדול והמגוון ביותר בתחום מחשוב הענן. כדוגמה, גוגל פיתחה את Gmail, הגדירה אותו, מעדכנת אותו, מאבטחת אותו וכו'.

- מערכת שולחנית (Desktop as a Service) – יש המתייחסים לשירות זה כשירות נוסף.

תכונות

- התחברות בפס רחב (Broad Network Access).

- אלסטיות (Rapid Elasticity) – יכולת הגדלה והקטנה של הרשת.

- (Measured Service) – משלם רק על מה שאני צורך, כדוגמה, תשלום לפי שטח אחסון נדרש.

- (On-Demand Self-Service) – כדוגמה, אין מס' טלפון לתמיכה\שירות של גוגל, במידה ונרצה לבצע שינויים נעשה זאת ע"ג\דרך הרשת.

- (Resource Pooling) – אין חשיבות למיקום שרתי האחסון, החברות של ציוד התקשורת וכו'.

ארכיטקטורת ענן

ספק השירות נותן את השירותים באמצעות מרכזי מחשבים שלו. ענן המחשוב מהווה נקודת התקשרות יחידה. ממנה נעשה שימוש במרכזי המחשבים של הספק. וירטואליזציה היא טכנולוגיה מהותית במימוש ענן המחשוב במרכזי המחשבים של הספק. באמצעות וירטואליזציה הוא מספק ללקוח מערכות המוקצות לו. כמות המשאבים גמישה על פי דרישת הלקוח. התשלום נקבע על פי צריכת המשאבים על ידי הלקוח. המשתמש יכול לבחור תשתיות תוכנה כגון: מערכות הפעלה ובסיסי נתונים לשימושו במרכז המחשבים של הספק. המימוש מבוסס על סטנדרטים פתוחים ובמקרים רבים על תשתיות קוד פתוח. הארכיטקטורה מבוססת על רכיבים המקושרים ביניהם באמצעות ממשקי אפליקציה מתוכנתים. בדרך-כלל הממשקים מבוססים על Web Services והתפיסה היא תפיסה של צימוד רפוי (Loose Coupling).

הארכיטקטורה כוללת גם לקוח בתצורה של דפדפן או אפליקציות קצה המפעילות את השירותים בענן המחשוב.

ארכיטקטורה באתר ספק ענן המחשוב

המימוש באתר המחשוב של ספק ענן המחשוב עשוי להיות באחד משני האופנים הבאים:

- דייר-יחיד (Single-Tenant) - במימוש מסוג זה מקבל כל לקוח סביבה וירטואלית (תשתיות חומרה, מערכת הפעלה וכיוצא בזה) ייעודית עבורו. דוגמה למימוש כזה ניתן למצוא במרכז המחשבים של חברת אמזון. יתרונו של מימוש בתפיסה של דייר-יחיד הוא בהגנת סייבר משופרת.

- ריבוי-דיירים (Multi-Tenants)- מספר לקוחות מחלקים מחיצה וירטואלית אחת. מימוש מערכות CRM בענן של חברת Salesforce הוא דוגמה לתפיסה מרובת דיירים. למימוש בתפיסה של ריבוי-דיירים יתרונות של חיסכון במשאבים ובעלויות וביעילות תפעולית.

ארכיטקטורה של צרכן ענן המחשוב

מרבית הארגונים הגדולים שצורכים מחשוב ענן הם ארגונים שחלק מהמערכות שלהם נמצאות בתוך הארגון. הארכיטקטורה הכוללת שלהם עשויה להיות היברידית בתוך הארגון: ארכיטקטורות ישנות בצד ארכיטקטורת SOA. שירותי הענן יהיו בדרך-כלל הרחבה של שירותי ה-SOA מעבר לגבולות הארגון. אותו ארגון עשוי לצרוך שירותי ענן שונים אצל ספקי שירותי ענן שונים. הארכיטקטורה של ארגונים קטנים ובינוניים (SMB) עשויה להתבסס על שירותי ענן או שילוב של מערכות פנימיות ושירותי ענן.

תועלת משימוש בענן

תועלת מרכזית של שימוש בענן מחשוב חיצוני היא הירידה המשמעותית בעלויות כאשר הגורמים העיקריים למזעור העלויות הם:

- רכישת ותחזוקה של ציוד חומרה: המשתמש אינו צריך לרכוש חומרה ועל ידי כך חוסך עלויות רכישה ותחזוקה של החומרה, עלויות חשמל ועלויות עבור שטח רצפה להתקנת החומרה.

- תוכנה: במרבית המקרים רוכש המשתמש גם מוצרי תוכנה עליהם הוא משלם עבור רכישה ותחזוקה.

- כוח אדם לתחזוקה ותפעול של מערכות התשתית במרכז המחשבים של הארגון: תפעול ותחזוקת התשתיות נעשית על ידי מומחי הספק באתר הספק.

- אין צורך בתכנון וניסוי מנגנונים לרציפות עסקית (BCP) ותוכניות התאוששות מאסון DRP : ספק ענן המחשוב נערך בעצמו למצבים אלה. ההוצאות למשתמש קטנות יותר מאשר בסביבת המחשוב של המשתמש הן בגלל היתרון לגודל של ספק ענן המחשוב, כלומר: ההוצאות מתחלקות בין מספר רב של צרכנים.

- גמישות בשימוש במשאבים : המשתמש יכול להגדיר את דרישות החומרה המתאימות לצרכים הנוכחיים שלו. כאשר הוא זקוק למשאבים נוספים הוא יכול לקבל אותם באופן מידי. מצב זה שונה מעבודה במרכז המחשבים שלו. בעבודה במרכז מחשבים תהליך רכישת משאבי מחשוב ארוך מול ספקי תשתיות חומרה ולכן נדרש מראש ביצוע תכנון קיבולת, והזמנת ציוד חומרה בהתאם לתכנון. בנוסף לקושי להגיב במהירות למצבים לא צפויים המשפיעים על הקיבולת הנדרשת, צריך תכנון הקיבולת להיות מותאם למצבים בהם קיימת צריכת שיא של משאבים. התוצאה היא שבתקופות שאין בהן עומס שיא ניצול המשאבים נמוך וליהפך. במרכז המחשבים של ספק ענן מחשוב יכול המשתמש לווסת את קיבולות המחשבים שלו על פי מידת העומס. ספק מחשוב ענן יכול לנהל ביעילות את המשאבים במרכז המחשבים שלו, משום שתקופות העומס של ארגונים שונים הן שונות.

- אי-תלות במיקום וביחידת קצה: מאפשר למשתמשים גישה למערכות ללא תלות במיקומם הפיזי ובסוג יחידת הקצה.

- גמישות בתשתיות תוכנה: המשתמש בענן המחשוב יכול לבחור תשתית תוכנה מתוך מצאי גדול של תשתיות הזמינות במרכז המחשבים של הספק. כך למשל הוא יכול לבחור בין מערכות הפעלה שונות לשרת, בסיסי נתונים ומערכות הפעלה על שולחן המשתמש (Desktop operating System).

- יכולת גידול (Scalability): ענן המחשוב מאפשר גידול רב יותר בהיקפים ובמשתמשים במערכות. זאת בתנאי שרוחב הפס של התקשורת מאפשר זאת.

- "מחשוב ירוק" : צריכה נמוכה יותר של אנרגיה ומניעת פגיעה באיכות הסביבה עקב היעילות הגבוהה יותר של עבודה בענן מחשוב.

מיפוי נושא הגנת ענן והסמכת CSPP

לצורך מיפוי עולם הגנת הענן, נעשה שימוש בהסמכה של CCSP (Certified Cloud Security Professional) של ארגון ISC2. זוהי הסמכה מקצועית מוכרת בינלאומית בתחום אבטחת מידע בענן. הסמכה זו מיועדת למנהלי אבטחת מידע, אנשי אבטחת מידע בענן, יועצים בתחום אבטחת מידע בענן, ומנהלי תפעול בענן. הספר מחולק ל-10 פרקים, כאשר כל פרק עוסק בנושא אחר בתחום אבטחת מידע בענן.

פרקים אלו מסייעים להבין את מרחב ההגנה בענן, כל נושאיו, ויכולים לסייע במיפוי המשימות והאתגרים:

- פרק 1: Cloud Concepts, Architecture and Design: פרק זה מספק סקירה כללית של אבטחת מידע בענן, כולל הגדרות, מונחים ומושגים בסיסיים.

- הגדרות וטכנולוגיות בענן

- ארכיטקטורת אבטחת מידע בענן

- עקרונות אבטחת מידע בענן

- מודלים אבטחת מידע בענן

- פרק 2: Cloud Data Security: אבטחת נתונים בענן, כולל שיטות הצפנה, אימות ואישור.

- אמצעי אבטחת נתונים בענן

- ניהול זהויות וגישה בענן

- בקרת גישה לנתונים בענן

- הצפנת נתונים בענן

- פרק 3: Cloud Platform & Infrastructure Security: אבטחת פלטפורמת ותשתית הענן, כולל הגנה על חומת האש, בקרת גישה ומעגלים משולבים.

- אמצעי אבטחת פלטפורמת ענן

- אמצעי אבטחת תשתיות ענן

- אבטחת רשת בענן

- אבטחת מחשוב בענן

- פרק 4: Cloud Application Security: אבטחת יישומים בענן, כולל אבטחת אפליקציות SaaS, PaaS ו-IaaS.

- אבטחת אפליקציות בענן

- אבטחת אפליקציות SaaS

- אבטחת אפליקציות PaaS

- אבטחת אפליקציות IaaS

- פרק 5: Cloud Security Operations: ניהול אבטחת מידע בענן, כולל תהליכים, נהלים ומדיניות:

- תהליכי אבטחת מידע בענן

- נהלים לאבטחת מידע בענן

- מדיניות אבטחת מידע בענן

- פרק 6: Legal, Risk and Compliance: ניהול סיכונים לאבטחת מידע בענן, כולל זיהוי, הערכה וטיפול בסיכונים.

- ניהול סיכונים לאבטחת מידע בענן

- זיהוי סיכונים לאבטחת מידע בענן

- הערכת סיכונים לאבטחת מידע בענן

- טיפול בסיכונים לאבטחת מידע בענן

סיכונים ואתגרים

- תלות בספק: אחת הטענות המרכזיות נגד ענן המחשוב היא התלות באינטרנט ובספק. במקרה של תקלה הגורמת להפסקת עבודה במרכזי המחשבים של הספק או להפסקת תקשורת אל מרכזי המחשבים שלו. במקרה כזה אין לצרכן אמצעים להתאושש בעצמו מהתקלה. בשנת 2008 אירעו מספר אירועי תקלה בהם הופסקה עבודת ענני מחשוב של ספקים שונים לפרקי זמן של שעות. גם הפסקות עבודה מתוכננות אינן תלויות בארגון המשתמש אלא בספק והארגון המשתמש אינו יכול לתזמן אותן לפי צרכיו.

- סיכון נוסף הקשור בספק הוא הפסקת עבודתו של הספק. הספק עלול להפסיק את פעילותו כתוצאה מקשיים או פשיטת רגל. השאלה היא כיצד נערכים למצב כזה כשהנתונים והמערכות נמצאים באתר הספק?

- הגנת סייבר: קשר זה מתייחס לאפשרויות גישה של אנשים לא מורשים למידע סטטי (במרכז המחשבים של ספק ענן המחשוב) או גישה למידע בדרכו ממרכז המחשבים של הספק לעמדת הלקוח של המשתמש באמצעות האינטרנט.

- פרטיות: חשיפה של מידע פרטי רב לספק ענן המחשוב העלול לעשות בו שימוש לרעה. בנוסף לכך חשיפה אפשרית כתוצאה מזליגת מידע כתוצאה מליקויים באבטחת המידע.

- חוסר בהירות: ישנן הגדרות שונות של המושג ואי-הבנה של המשמעויות שלה.[1]

- אינטגרציה בין שירותים מעננים שונים וממרכז המחשבים של הארגון: במקרים רבים שירותים ומערכות שמשרתים ארגון יהיו במספר ענני מחשוב ובמרכז המחשבים של הארגון. ביצוע אינטגרציה בין שירותים הנמצאים במרכזי מחשב שונים אינו פשוט ועשוי לחייב כלי תוכנה ייעודיים.

- ניהול: ניהול התשתיות והמערכות הנמצאים במרכזי חיצוניים מורכב. כך למשל נדרש ביטול מופעים של מחשבים וירטואליים בענן המחשוב של הספק, שהופסק השימוש בהם ונדרש מעקב אחר צריכת המשאבים של מופעי מחשבים וירטואליים שבשימוש

- רישוי: נדרש מודל שונה לניהול הרישיונות למוצרי תוכנה וחומרה על ידי ספק ענן המחשוב. המודלים הנוכחיים של יצרני תוכנה וחומרה מותאמים לארגונים ולצרכנים פרטיים ולא לענני מחשוב מרובי ארגונים וצרכנים. מודל רישוי שימומש ישפיע באופן ישיר על העלויות של הספק וכתוצאה מכך גם באופן עקיף על העלויות של הצרכנים.

האיומים המרכזיים על השימוש בשירותי ענן לפי OWSAP, ב-2018

- Data Breaches: גניבת מידע רגיש וחסוי מאדם או ארגון. כדוגמה, גניבת מידע כספי ומידע אישי.

- Insufficient Identity, Credential and Access Management: תקיפת גישה לשירותים. ההתקפה תתרחש בעיקר בשל היעדר מערכות ניהול גישת זהות מדרגיות, שימוש בסיסמאות חלשות, מפתחות הצפנה, אישורים ואי-שימוש באימות רב-תכליתי.

- Insecure Interfaces and APIs: בדרך-כלל, לקוחות משתמשים בממשקים וב- API מרובים כדי לקיים אינטראקציה עם ניהול ענן. ממשקים אלה יספקו הקצאה וניהול בענן. תוקפים ינצלו את השימוש בשירותים אלו כדי לפגוע בממשקי API ובממשקים נוספים.

- System Vulnerabilities: תקיפת משאבים תתאפשר כאשר הענן מספק גישה לזיכרון, מסדי נתונים ומשאבים דיגיטליים אחרים.

- Account Hijacking: תהליך חטיפת חשבון כזה או אחר של ארגון כמו דוא"ל. תקיפה זו משרתת את התוקף לגניבת מידע חיוני, הפצת מיילים בשם הארגון והזדהות בשף החברה בהתקפות רבות נוספות.

- Malicious Insiders: אדם בארגון המנצל לרעה את ההרשאות המתאפשרות לו במערכת.

- Advanced Persistent Threats (APT): תוקפים יתמקדו באיסוף מידע ופחות בפגיעה בו. בדרך-כלל, תקיפה זו תתבצע עבור ארגונים עם נתונים מורכבים ובעלי ערך רב כמו תחום הביטחון הלאומי והבנקאות. תקיפות APT הן תקיפות ממוקדות, מתחכמות וארוכות.

- Data Loss - אובדן נתונים: פגיעה בתקינותם, מחיקה, שינוי המידע. להבדיל מתקיפת DOS, בסיום התקיפה המידע לא יהיה זמין למשתמש.

- Insufficient Due Diligence: מצב זה מתרחש כאשר ארגון מסתגל לטכנולוגיות ענן ללא בדיקת נאותות בתרחישים שונים כגון סיכונים פיננסיים, נגישות, אימות וסיכונים משפטיים.

- Abuse and Nefarious Use of Cloud Services: פלטפורמה כשירות ותוכנה כשירות הינם הסיבה לאיום זה. סיכון זה נובע בעיקר מפריסות ענן לא מאובטחות, ניצול שימוש בשירותים חינמיים וכו'.

- Denial of Service: מניעת שירות (DOS) היא תהליך של מניעה ממשתמשי קצה לגשת לשירותי ענן. להבדיל מ-Data Loss, עם סיום ההתקפה המידע יחזור להיות נגיש למשתמש (אין פגיעה בנתונים עצמם).

- Shared Technology Vulnerabilities: דילוג בין שירותים ותקיפתם. תקיפה זו תתאפשר כאשר ספקי שירותי ענן מספקים שירותים כגון IaaS, PaaS ו- SaaS מבלי לאמת כראוי את הרשאות הגישה בין השירותים.

שיטות מומלצות לאבטחת מחשוב ענן

- אסטרטגיה ומדיניות: תוכנית אבטחה הוליסטית בענן צריכה להסביר בעלות ואחריות (פנימית / חיצונית) של סיכוני אבטחת ענן, פערים בהגנה / תאימות, ולזהות בקרות הדרושות להטמעת אבטחה ולהגעה למצב הסיום הרצוי.

- פילוח רשת: בסביבות מרובות דיירי ענן זרים, הערך איזה פילוח קיים בין המשאבים לזה של לקוחות אחרים, כמו גם בין המקרים. מינוף גישה אזורית לבידוד מופעים, מכולות, יישומים ומערכות מלאות זו מזו במידת האפשר.

- ניהול זהויות וגישה וניהול גישה לפי צורך בלבד: מינוף תהליכי ניהול זהות ואימות איתנים כדי להבטיח שרק למשתמשים מורשים תהיה גישה לסביבת הענן, ליישומים ולנתונים. לאכוף את הפריבילגיה הפחותה להגביל את הגישה המוקדמת ולהקשות על משאבי ענן (למשל, חשיפת משאבים לאינטרנט רק לפי הצורך, והפעל את היכולות / התכונות / הגישה הלא נחוצים). ודא שההרשאות מבוססות על תפקידים, וכי הגישה המוקדמת מבוקרת ומתועדת באמצעות ניטור הפעלות.

- ניהול נכסים בענן: ברגע שמאפשרים שירותים ונכסים בענן, יש להכפיפם תחת מערכת ניהול (כלומר ניהול סיסמאות וכו').

- בקרת סיסמה (סיסמאות מוגנות ולא סודיות): לעולם אל תאפשר שימוש בסיסמאות משותפות. שלב סיסמאות עם מערכות אימות אחרות עבור אזורים רגישים. ודא שיטות עבודה מומלצות לניהול סיסמאות.

- ניהול פגיעות: בצע באופן קבוע סריקות פגיעות וביקורות אבטחה, ותקן פגיעויות ידועות.

- הצפנה: ודא שנתוני הענן מוצפנים, במנוחה ובמעבר.

- התאוששות מאסון: היה מודע למדיניות ותהליכי גיבוי, שמירה ושחזור נתונים של ספקי הענן. האם הם עומדים בתקנים הפנימיים? האם קיימות אסטרטגיות ופתרונות לשבירת זכוכית?

- מעקב, התראה ודיווח: יישום אבטחה מתמדת וניטור פעילויות משתמשים בכל הסביבות והמופעים. נסה לשלב ולרכז ריכוז נתונים של ספק הענן (אם קיים) עם נתונים מפתרונות פנים-פנים ושאר ספקים, כך שתקבל תמונה הוליסטית של הנעשה בסביבתך.

VPC: Virtual Private Cloud

VPC היא רשת וירטואלית פרטית הממוקמת בענן. VPC מאפשרת לארגונים ליצור סביבה מאובטחת ומבודדת בענן, המבודדת מרשתות אחרות בענן.

ב-VPC, הארגון שולט בחלוקת הרשת, במדיניות האבטחה ובמיקום של המשאבים. זה מאפשר לארגונים להגן על נתונים רגישים ולשמור על פרטיות המשתמשים.

VPC היא אמצעי אבטחה חשוב עבור ארגונים המשתמשים בענן. היא יכולה לעזור להגן על הדברים הבאים:

- נתונים: VPC יכולה לעזור להגן על נתונים רגישים, כגון מידע אישי, נתוני כספים, ונתוני עסקיים.

- אפליקציות: VPC יכולה לעזור להגן על אפליקציות קריטיות, כגון מערכות ERP ו-CRM.

- שירותים: VPC יכולה לעזור להגן על שירותים חיוניים, כגון שירותי אינטרנט ושירותי ענן.

תכונות VPC

להלן מספר דרכים שבהן VPC יכולה לשפר את אבטחת הענן:

- מרחב נתונים וירטואלי: VPC מאפשר למשתמשים ליצור חלק וירטואלי בתוך הענן הציבורי של ספק השירותים, שבו ניתן להפעיל משאבי IT, כמו שרתים וירטואליים, מערכות אחסון, ורשתות.

- בידוד: אחת התכונות המרכזיות של VPC היא היכולת להציע בידוד. היא מאפשרת לארגונים להפעיל משאבים בסביבה מבודדת, מה שמסייע בשמירה על בטחון הנתונים.

- בקרת גישה: VPC מאפשרת לארגון לשלוט בחלוקת הרשת ובמדיניות האבטחה. זה מאפשר לארגון להבטיח שרק משתמשים מורשים יכולים לגשת למשאבים.

- אבטחה מותאמת: ב-VPC, מנהלי המערכת יכולים להגדיר כללים לאבטחת הרשת, כגון קביעת גישה מותנית, VPN, חומות אש (firewalls), IDS/IPS ומדיניות פרטיות. זה מאפשר להם ליצור סביבה מאובטחת שמתאימה לצרכים הספציפיים של הארגון.

- תמיכה ברב-אזוריות: VPC יכול לתמוך בפריסה של משאבים במספר אזורים גיאוגרפיים, מה שמועיל לצרכי איזון עומס והתאוששות מאסונות.

- התאמה לצרכים עסקיים: על ידי שימוש ב-VPC, ארגונים יכולים להתאים את סביבת הענן שלהם לדרישות עסקיות מסוימות, ללא צורך להתפשר על ביצועים או אבטחה.

בסך הכל, VPC מאפשר לארגונים להנות מגמישות ובקרה של תשתית ענן פרטית תוך ניצול יתרונות הענן הציבורי, כמו קלות בפריסה ומחיר נמוך יותר לשימוש.

הנה כמה טיפים לשימוש ב-VPC לצורך שיפור אבטחת הענן:

- השתמש במדיניות אבטחה מחמירות: הגדר מדיניות אבטחה מחמירות עבור VPC שלך. מדיניות אלו צריכות לכלול הגדרות עבור גישה, רשת, ונתונים.

- השתמש ב-IAM: IAM, או Identity and Access Management, מאפשר לארגון לנהל את הגישה למשאבים בענן. השתמש ב-IAM כדי להבטיח שרק משתמשים מורשים יכולים לגשת למשאבים ב-VPC שלך.

- עדכן את התוכנה שלך באופן קבוע: השתמש בתוכנה מעודכנת כדי להבטיח שהמשאבים שלך מוגנים מפני איומים חדשים.

- הכשר את העובדים שלך: הכשרת העובדים שלך לגבי אבטחת סייבר יכולה לעזור להם לזהות ולדווח על אירועי אבטחה פוטנציאליים.

יצירת VPC

כדי להקים VPC, נדרשים בדרך-כלל הפרטים הבאים:

- שם: שם הרשת הווירטואלית שלך.

- אזור: האזור שבו ברצונך ליצור את הרשת הווירטואלית.

- קבוצת אבטחה: קבוצת האבטחה שאליה ברצונך לשייך את הרשת הווירטואלית.

- טווח כתובות IP: טווח כתובות IP עבור הרשת הווירטואלית.

כאשר יוצרים VPC, חשוב לשקול את הדברים הבאים:

- גודל הרשת הווירטואלית: גודל הרשת הווירטואלית שלך ייקבע על ידי הצרכים של הארגון שלך. אם אתה מצפה לארח מספר רב של משאבים ב-VPC שלך, תצטרך ליצור רשת וירטואלית גדולה יותר.

- טווח כתובות IP: חשוב לבחור טווח כתובות IP רחב מספיק כדי להכיל את כל המשאבים שלך ב-VPC שלך.

- קבוצות אבטחה: קבוצות אבטחה הן דרך חשובה להגן על המשאבים שלך ב-VPC שלך. חשוב ליצור קבוצות אבטחה המגדירות את המדיניות שלך לגישה למשאבים.

לאחר יצירת VPC, ניתן להתחיל ליצור משאבים ב-VPC.

CASB: אבטחת שירותי ענן מתקדמת

מבוא

הענן הפך למרכיב מרכזי בפעילות העסקית של ארגונים רבים. ארגונים משתמשים בענן כדי להריץ יישומים, לאחסן נתונים, ולספק שירותים לעובדים וללקוחות. עם זאת, הענן גם מציג סיכונים אבטחתיים חדשים, כגון גישה בלתי מורשית לנתונים, שימוש לרעה בשירותים, וחדירה לשירותים.

גישה בלתי מורשית לנתונים היא אחד האיומים האבטחתיים החמורים ביותר בענן. אם האקרים יצליחו לגשת לנתונים רגישים, כגון מידע אישי, נתוני כספים, או נתוני עסקיים, הם יכולים להשתמש בהם כדי לגרום לנזק פיננסי, פגיעה בשם טוב, או אפילו להזיק לעובדים וללקוחות.

שימוש לרעה בשירותים הוא עוד איום אבטחתי חמור בענן. האקרים יכולים להשתמש בשירותי ענן כדי לבצע פעולות בלתי חוקיות, כגון הפצת תוכנות זדוניות, ספאם, או פישינג.

חדירה לשירותים היא איום אבטחתי משמעותי נוסף בענן. אם האקרים יצליחו לפרוץ לשירותי הענן של הארגון, הם יכולים להשיג גישה מלאה לכל המשאבים של הארגון.

CASB, או Cloud Access Security Broker, הוא פתרון אבטחה המסייע לארגונים להגן על המשאבים שלהם בענן. CASB ממוקם בין הארגון לבין ספק שירותי הענן, ומאפשר לארגון לשלוט בגישה למשאבים, לפקח על תנועת הנתונים, ולזהות ולמנוע אירועי אבטחה.

מערכת CASB נמצאת בשליטת הארגון ולכן, היא מאפשרות ניראות ושקיפות, הבנת רמת הסיכון של הארגון ושליטה על הפעילות בענן.

המערכת מטפלת במספר רמות:

- ברמת המשתמש: בדיקת התנהגות משתמשים, מה הם עושים, מהיכן בוצעה גישה, האם מבוצעות פעולה אסורה, האם החשבונות והזהויות לגיטימיים, האם שותפו משתמשים לא חוקיים או לא מאושרים.

- ברמת הנתונים: המערכת מסייעת לבחון האם קיים מידע שלא אמור להיות בענן, ובמידת הצורך, להצפינו או להסירו. CASB מספק הגנה על הנתונים ומנטר פוגענים וקוד זדוני לפני הגעתם אל הענן ומנטר גם קבצים שכבר נמצאים בענן. בעידן הנוכחי סיכון כזה קיים עקב העדר שליטת הארגון על ציוד פרטי של העובדים אשר אינם מנוהלים.

- ברמת היישומים: מערכות CASB מספקות נתונים הודות האפליקציות שבשימוש, איזה אפליקציות צד שלישי קיימות שיש להם הרשאה לגשת לנתונים בענן, מהי מידת הסיכון בשימוש בהן, כיצד ניתן לשלוט ולמנוע מהן גישה למידע בענן.

יתרונות CASB

CASB מציע מספר יתרונות לארגונים המשתמשים בענן:

- שיפור אבטחת הענן: CASB יכול לעזור לארגונים להגן על המשאבים שלהם בענן מפני מגוון איומים, כגון גישה בלתי מורשית, שימוש לרעה בשירותים, וחדירה לשירותים.

- שקיפות: CASB מספק לארגונים שקיפות לגבי תנועת הנתונים בענן. זה יכול לעזור לארגונים לזהות חריגות ואירועי אבטחה פוטנציאליים.

- יעילות: CASB יכול לעזור לארגונים להקל על ניהול אבטחת הענן. זה יכול לחסוך לארגונים זמן וכסף.

בקרת גישה

בקרת גישה היא אחת הפונקציות החשובות ביותר של CASB. היא מאפשרת לארגונים להגדיר מדיניות גישה למשאבים בענן. מדיניות גישה זו יכולה להגדיר מי מורשה לגשת למשאבים, מתי הם מורשים לגשת למשאבים, ומהיכן הם מורשים לגשת למשאבים. CASB יכול לספק מגוון של פונקציות בקרת גישה, כגון:

- בקרת גישה: CASB יכול לאפשר לארגונים להגדיר מדיניות גישה למשאבים בענן. מדיניות גישה זו יכולה להגדיר מי מורשה לגשת למשאבים, מתי הם מורשים לגשת למשאבים, ומהיכן הם מורשים לגשת למשאבים.

- הזדהות ואימות רב-שכבתית: CASB יכול לתמוך במגוון טכנולוגיות הזדהות ואימות, כגון סיסמאות, אימות דו גורמי, ואבטחה ביומטרית.

- מדיניות גישה מבוססת תפקידים: CASB יכול לאפשר לארגונים להגדיר מדיניות גישה מבוססת תפקידים, המגדירה מי מורשה לגשת למשאבים בהתבסס על התפקיד שלהם בארגון.

- מדיניות גישה מבוססת נתונים: CASB יכול לאפשר לארגונים להגדיר מדיניות גישה מבוססת נתונים, המגדירה מי מורשה לגשת לנתונים מסוימים בהתבסס על רמת הרגישות שלהם.

ניטור תנועת נתונים

- ניטור תנועת נתונים הוא פונקציה חשובה נוספת של CASB. היא מאפשרת לארגונים לפקח על תנועת הנתונים בענן. ניטור זה יכול לסייע לארגונים לזהות חריגות ואירועי אבטחה פוטנציאליים.

- CASB יכול לספק מגוון של פונקציות ניטור תנועת נתונים, כגון:

- זיהוי תנועת נתונים חשודה: CASB יכול לזהות תנועת נתונים חשודה, כגון תנועה נתונים חריגה או תנועה נתונים אל מקורות לא מורשים.

- ניתוח תנועת נתונים: CASB יכול לנתח תנועת נתונים כדי לזהות תבניות חשודות.

- דיווח על תנועת נתונים: CASB יכול לספק דוחות על תנועת נתונים, אשר יכולים לעזור לארגונים לזהות אירועי אבטחה פוטנציאליים.

גילוי ותגובה לאירועים

גילוי ותגובה לאירועים היא פונקציה חשובה נוספת של CASB. היא מאפשרת לארגונים לזהות ולענות על אירועי אבטחה בענן.

CASB יכול לספק מגוון של פונקציות גילוי ותגובה לאירועים, כגון:

התראות: CASB יכול לשלוח התראות לארגון כאשר הוא מזהה אירוע אבטחה פוטנציאלי.

תגובות אוטומטיות: CASB יכול לבצע תגובות אוטומטיות לאירוע אבטחה, כגון חסימת חשבון או מחיקת נתונים.

ניתוח אירועי אבטחה: CASB יכול לנתח אירועי אבטחה כדי לזהות את מקור האירוע ולזהות אירועים אחרים פוטנציאליים.

סוגי CASB

ישנם שני סוגים עיקריים של CASB:

- CASB מבוסס ענן: CASB מבוסס ענן הוא פתרון SaaS הממוקם בענן. פתרון זה קל להתקנה וניהול, אך הוא עשוי להיות יקר יותר מפתרון CASB מקומי.

- CASB מקומי: CASB מקומי הוא פתרון הממוקם בתוך הארגון. פתרון זה עשוי להיות זול יותר מפתרון CASB מבוסס ענן, אך הוא עשוי להיות מסובך יותר להתקנה וניהול.

בחירת CASB

כאשר בוחרים CASB, חשוב לקחת בחשבון את הצרכים הספציפיים של הארגון. הגורמים החשובים שיש לקחת בחשבון כוללים:

- סוג הענן: הארגון משתמש בענן ציבורי, ענן פרטי, או ענן היברידי?

- השירותים המשמשים בענן: אילו שירותי ענן משתמשים בארגון?

- הצרכים האבטחתיים: אילו איומים אבטחתיים הארגון זקוק להגנה מפני?

ספקי CASB מובילים בשוק

הענן הפך למרכיב מרכזי בפעילות העסקית של ארגונים רבים. עם זאת, הענן גם מציג סיכונים אבטחתיים חדשים. CASB, או Cloud Access Security Broker, הוא פתרון אבטחה המסייע לארגונים להגן על המשאבים שלהם בענן.

ישנם מספר ספקי CASB מובילים בשוק, המציעים מגוון של פונקציות ויכולות. להלן סקירה של כמה מהספקים המובילים:

• Cisco Cloud Security: פתרון CASB מקיף המציע מגוון רחב של פונקציות, כולל בקרת גישה, ניטור תנועת נתונים, וגילוי ותגובה לאירועים. Cisco Cloud Security תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

• Check Point CloudGuard: פתרון CASB מבוסס ענן המציע הגנה מקיפה על המשאבים של הארגון בענן. הוא תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

• Zscaler Private Access: פתרון CASB מבוסס רשת המאפשר לארגונים ליצור רשת וירטואלית פרטית (VPN) בענן. Zscaler Private Access תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

• Cloudflare Access: פתרון CASB מבוסס רשת המאפשר לארגונים ליצור רשת וירטואלית פרטית (VPN) בענן. Cloudflare Access תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

• Imperva Cloud Intrusion Detection and Prevention: פתרון CASB המתמקד בגילוי וחסימה של איומי אבטחה בענן. Imperva Cloud Intrusion Detection and Prevention תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

• Palo Alto Networks Cloud Native Security Platform: פתרון CASB מבוסס ענן המציע הגנה מקיפה על המשאבים של הארגון בענן. Palo Alto Networks Cloud Native Security Platform תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

• Fortinet Cloud Security Services: פתרון CASB המציע מגוון רחב של פונקציות, כולל בקרת גישה, ניטור תנועת נתונים, וגילוי ותגובה לאירועים. Fortinet Cloud Security Services תומך במגוון רחב של שירותי ענן, כולל ענן ציבורי, ענן פרטי, וענן היברידי.

CASB הוא כלי חשוב שיכול לעזור לארגונים להגן על המשאבים שלהם בענן. על ידי בחירה ב-CASB המתאים לצרכים של הארגון, ארגונים יכולים לשפר את אבטחת הענן שלהם ולהפחית את הסיכון לאירועי אבטחה.

חלוקת האחריות בין הארגון לבין ספק הענן

בדרך-כלל, ספקי ענן מיישמים מודל של "אבטחה משותפת". ספק הענן אחראי על אבטחת התשתית של הענן עצמו (מרכזי הנתונים, הרשתות, השרתים). לעומת זאת, הארגון אחראי על אבטחת הנתונים והיישומים שהוא מפעיל בענן.

על הארגון לדאוג לאבטחת הנתיב מהענן למשתמש. זה כולל אבטחת נתונים במעבר, ניהול זהויות וגישות, הגנה על יישומים, וכו'.

חלוקת האחריות לאבטחת מידע בענן היא נושא מורכב, והיא משתנה בהתאם לסוג הענן, לספק הענן, ולצרכים האבטחתיים של הארגון.

בדרך-כלל, ספק הענן אחראי על אבטחת התשתית הבסיסית של הענן, כגון שרתים, אחסון, ורשתות. הארגון אחראי על אבטחת הנתונים והיישומים שלו בתוך הענן.

בדרך מהענן למשתמשים, הארגון אחראי על אבטחת האפליקציות והנתונים שלו, כגון הגדרת סיסמאות, יצירת מדיניות אבטחה, והתקנה של תוכנות אבטחה.

להלן דוגמה לחלוקת האחריות בין הארגון לספק הענן:

- אחריות הארגון

- אבטחת הנתיב מהענן למשתמש, כולל אבטחת נתונים במעבר, ניהול זהויות וגישות, הגנה על יישומים, וכו'.

- הגדרת מדיניות אבטחה

- אבטחת יישומים

- אבטחת נתונים

- הגנה על עובדים

- גילוי ותגובה לאירועי אבטחה

- אחריות ספק הענן

- אבטחת התשתית הבסיסית

- אבטחת רשת

- אבטחת אחסון

- אבטחת גישה

- ניהול זהויות ואישורים

- ניטור תנועת נתונים

- גילוי ותגובה לאירועי אבטחה

תהליך הבטחת שירותי אבטחה נכונים מספק הענן:

- לאחר שנבחר ספק ענן, יש לחתום על הסכם שירות SLA (Service Level Agreement) המפרט את שירותי האבטחה שספק הענן מספק.

- רצוי להתייעץ עם מומחים בתחום האבטחה שיכולים לעזור לך להבין את הצרכים הספציפיים של הארגון ולוודא שהם מסופקים.

- בדיקת שירותי האבטחה: בדיקות חוזרות ונשנות: קיימות כלים שונים לבדיקת תקינות והיעילות של שירותי האבטחה בענן, כולל סקרים ובדיקות חדירה.

- ביקורות ותקן ISO: חשוב לבצע ביקורות באופן קבוע, ולוודא שהספק מקיים תקנים בינלאומיים כמו ISO 27001.

נושאים נוספים לשים לב אליהם

- ניהול זהויות וגישה (IAM): חשוב לשלוט ולנהל בצורה מדוקדקת מי יכול לגשת למה בענן.

- תקינות וציות: ודא שאתה עומד בכל הרגולציות הרלוונטיות לתעשייה ולמדינה.

- הגנה על נתונים ופרטיות: חשוב להקפיד על פרטיות נתונים והצפנתם.

- תכנון והתמודדות עם מקרי חירום: חיוני לפתח תוכניות מוכנות למקרים כמו התקפות סייבר, נפילות מערכת, או אסונות טבע.

- תפקידי ה-IT בארגון יכולים להשתנות במעבר לענן. יש להבטיח שלאנשי ה-IT יש את ההכשרה והידע הנדרשים לניהול ואבטחת משאבי הענן.

- יש לבצע בדיקות תקופתיות כדי לוודא שספק הענן עומד בהתחייבויותיו.

בדיקה של שירותי האבטחה שנקבל בענן

ישנן מספר דרכים לבדוק את שירותי האבטחה שאתה מקבל מספק הענן.

אחת הדרכים היא להשתמש בכלי בדיקה של צד שלישי. כלי בדיקה אלו יכולים לבדוק את רמת האבטחה של התשתית הבסיסית של הענן, כמו גם את האפליקציות והנתונים של הארגון.

דרך נוספת לבדוק את שירותי האבטחה היא לבצע בדיקות פנימיות. בדיקות פנימיות יכולות לבדוק את ההתאמה של הענן למדיניות האבטחה של הארגון.

אימות וניהול זהויות בענן

מבוא:

אימות וניהול זהויות (IAM - Identity and Access Management) בסביבת ענן הם מרכיבים קריטיים במערכת האבטחה של כל ארגון. עם העברת נתונים ושירותים לענן, הצורך באימות חזק וניהול גישה מדוקדק הופך להיות עוד יותר משמעותי. זהויות המשתמש, הגישה שלו, והסמכויות שהוא מקבל, חייבות להיות מנוהלות באופן המונע גישה לא מורשית ומגביר את הבקרה על המשאבים בענן.

אימות חזק:

בענן, אימות חזק הוא כלי חיוני לאבטחת המידע. אימות רב-גורמי (MFA - Multi-Factor Authentication) הוא השיטה הנפוצה ביותר להגברת אבטחת האימות. MFA דורש מהמשתמש להזדהות באמצעות שני או יותר גורמים מתוך שלושה סוגים: משהו שהמשתמש יודע (כמו סיסמה), משהו שהמשתמש מחזיק (כמו טוקן אבטחה), ומשהו שהמשתמש הוא (כמו טביעת אצבע או זיהוי פנים). השילוב של גורמים אלו מגביר את הקושי לפרוץ לחשבון משתמש.

ניהול זהויות:

ניהול זהויות בענן מתמקד בקביעת וניהול זהויות של המשתמשים, ובהגדרת ההרשאות המתאימות לכל משתמש. חשוב לקבוע תהליכים ליצירת, שינוי ומחיקת משתמשים, וכן לנהל את הרשאות הגישה שלהם. זה כולל ניהול גישה ליישומים, נתונים ושירותים שונים בענן. כמו כן, יש להקפיד על עדכון זהויות והרשאות במידת הצורך, למשל במקרה של שינוי בתפקיד העובד או עזיבתו של עובד מהארגון.

הסמכויות המבוססות על תפקידים (RBAC):

Role-Based Access Control (RBAC) הוא שיטה נפוצה לניהול זהויות והרשאות בענן. במקום להקצות הרשאות למשתמשים בודדים, RBAC מאפשר לקבוע הרשאות בהתאם לתפקידים שונים בארגון. זה מקל על ניהול ההרשאות ומבטיח שהמשתמשים מקבלים רק את הגישה שהם צריכים לביצוע תפקידם.

פדרציה וניהול זהויות מרוחקות:

פדרציה היא תהליך שבו מאפשרים למשתמשים להיכנס למספר יישומים ושירותים בענן על ידי שימוש בזהות ייחודית אחת. פדרציה מקלה על המשתמשים ומסייעת לניהול יעיל יותר של זהויות והרשאות. ניהול זהויות מרוחקות (Identity Federation) מאפשר למשתמשים להשתמש בזהויות שלהם ממערכת אחת (למשל, אימות ארגוני) כדי לגשת לשירותים בענן.

אתגרים בניהול זהויות בענן:

- גמישות והרחבה: עם התרחבות הארגון והעלייה בשימוש בשירותי ענן, מערכת ה-IAM צריכה להיות מסוגלת להתאים עצמה בקלות לצרכים משתנים ולשינויים בתשתית ה-IT.

- תאימות ואינטגרציה: חשוב לוודא שהמערכת מתאימה ומשתלבת עם מגוון רחב של פתרונות ענן ואפליקציות.

- ציות לתקנות: עם התקדמות הרגולציות הבינלאומיות והמקומיות בנושאי פרטיות ואבטחת מידע, מערכת IAM צריכה להיות עדכנית בכדי לעמוד בכל התקנות הרלוונטיות.

- אבטחת ה-IAM עצמה: מערכת ה-IAM עצמה צריכה להיות מאובטחת ברמה גבוהה, כדי למנוע פריצות אבטחה שיכולות להוביל לחשיפת כל המערכת.

מערכות ניטור בענן

ישנם שני סוגים עיקריים של מערכות ניטור בענן:

• מערכות קנייניות: מערכות אלו נרכשות על ידי הארגון ומוטמעות בענן.

• מערכות מטעם ספקי הענן: מערכות אלו מוצעות על ידי ספקי הענן כחלק משירותי הענן שלהם.

מערכות קנייניות בענן

מערכות קנייניות בענן מציעות מגוון רחב של תכונות ויכולות. הן יכולות לשמש לניטור של כל שכבות ההגנה בארגון, כולל רשת, מערכות, משתמשים ונתונים.

דוגמאות למערכות קנייניות בענן כוללות:

• SolarWinds® Loggly®

• Splunk®

• ArcSight®

• RSA® NetWitness®

• Datadog - מערכת ניטור וניתוח לוגים ומטריקות עבור תשתיות בענן ולא בענן. מספקת דאשבורדים, התראות וכלי ניתוח.

• Dynatrace - מערכת ניטור ביצועים מקיפה לאפליקציות. עוקבת אחר מטריקות, לוגים וטרנזקציות עסקיות.

• New Relic - מערכת ניטור וניהול ביצועי אפליקציות. מנטרת מטריקות ביצועים ומספקת תובנות.

מערכות מטעם ספקי הענן

מערכות מטעם ספקי הענן הן מערכות ניטור המובנות בתוך שירותי הענן של הספק. הן מציעות תכונות ויכולות מוגבלות יותר ממערכות קנייניות, אך הן פשוטות יותר להתקנה וניהול.

דוגמאות למערכות ניטור מטעם ספקי ענן:

• CloudWatch של AWS - מערכת ניטור והתראות עבור משאבי AWS.

• Microsoft Azure Monitor - מערכת הניטור של מיקרוסופט עבור משאבי ענן ואפליקציות.

• Stackdriver Google Cloud Monitoring של GCP - מערכת ניטור והתראות עבור GCP.

אינטגרציה עם מערכת ה-SIEM של הארגון

מערכות ניטור בענן יכולות להיות משולבות עם מערכת ה-SIEM של הארגון כדי לספק תובנות רחבות יותר על האיומים הפוטנציאליים לארגון.

אינטגרציה זו מאפשרת למערכת ה-SIEM לאסוף נתונים ממערכת הניטור בענן ולנתח אותם יחד עם נתונים מכל מקורות הנתונים האחרים בארגון.

לדוגמה, מערכת ה-SIEM יכולה להשתמש בנתונים ממערכת הניטור בענן כדי לזהות תנועה חשודה ברשת, ואז להפעיל תהליכים אוטומטיים להגנה מפני התקיפה.

כדי לבצע אינטגרציה בין מערכת ניטור בענן למערכת ה-SIEM של הארגון, יש צורך להשתמש בפרוטוקולים סטנדרטיים, כגון:

• Syslog

• SNMP

• CEF

מערכות ניטור בענן הן דרך יעילה וחסכונית עבור ארגונים להתקין ולנהל מערכות ניטור. הן מציעות גמישות, חיסכון בעלויות ונוחות, ויכולות להיות משולבות עם מערכת ה-SIEM של הארגון כדי לספק תובנות רחבות יותר על האיומים הפוטנציאליים לארגון.

הגנה על נתונים בענן

תיאור כללי:

הגנה על נתונים בענן משלבת אסטרטגיות וטכנולוגיות שונות לשמירה על נתוני הארגון בסביבת ענן. זה כולל הצפנת נתונים, ניהול גישות, והגנה מפני חדירות ואיומים סייבר.

הצפנת נתונים:

ההצפנה היא אחד הרכיבים המרכזיים בהגנה על נתונים בענן. יש שתי קטגוריות עיקריות:

- הצפנת נתונים במנוחה (At Rest): זו הצפנה של נתונים המאוחסנים במערכת, כגון במסדי נתונים, כוננים קשיחים, או מערכות אחסון אחרות בענן.

- הצפנת נתונים בתנועה (In Transit): מתייחסת להצפנת נתונים בזמן העברתם בין נקודות שונות, למשל בעת העברת נתונים מהמשתמש לשרת של ענן או בין שני שרתים בענן.

ניהול גישה לנתונים:

ניהול הגישה לנתונים בענן חיוני למניעת גישה לא מורשית. זה כולל יצירת מדיניות גישה מוגדרת היטב, שבה יש לקבוע מי יכול לגשת לאילו נתונים, ובאילו תנאים. כלי ניהול גישה כוללים IAM (כפי שנדון בפרק הקודם), מערכות לניהול מפתחות, ומערכות לניטור גישות.

אתגרים בהגנה על נתונים בענן:

נתונים רבים ומגוונים: בסביבת ענן, נתונים מגיעים ממקורות רבים ובפורמטים שונים, דבר שמצריך הגנה רבת גונים.

רגולציות ותקנות: ציות לרגולציות פרטיות ואבטחת מידע, כמו GDPR או HIPAA, חשוב במיוחד בעבודה עם נתונים רגישים.

הגנה מפני איומים חיצוניים ופנימיים: נדרשת התמודדות עם סיכונים ממגוון רחב של איומים, הן מאנשים מחוץ לארגון והן מאיומים פנימיים.

אבטחת תשתית ענן

תיאור כללי:

אבטחת תשתית ענן מתמקדת בהגנה על המרכיבים הפיזיים והווירטואליים המרכיבים את הענן: השרתים, הרשתות, מרכזי הנתונים והשירותים המבוססים עליהם.

אבטחת רשת בענן:

אבטחת רשת בענן כוללת הגנה על התשתית התקשורתית של הענן, כולל הגנה מפני התקפות כמו DDoS, חדירות, וניצול פגיעויות.

בקרות פיזיות והגנה על התשתית הפיזית:

- בטיחות פיזית של מרכזי הנתונים: זה כולל שמירה על המבנה, גישה מבוקרת למתקנים, ואמצעים למניעת נזקים פיזיים.

- גיבוי והתאוששות: הקמת תשתית גיבוי והתאוששות מאסונות כדי להבטיח את זמינות המערכת.

ניהול תשתית וירטואלית:

- בידוד וירטואלי: הקמת מערכות וירטואליות מבודדות לשמירה על אבטחה ופרטיות.

- אבטחת שרתים וירטואליים: הגנה על השרתים הווירטואליים מפני התקפות וניצול פגיעויות.

אבטחת קצה (End Point Security) בענן

תיאור כללי:

אבטחת קצה בענן מתייחסת להגנה על המכשירים שמתחברים לשירותי הענן, כגון מחשבים, סמארטפונים, טאבלטים וכל מכשיר אחר המשמש כנקודת גישה למשאבי הענן. עם הפיכת העבודה המרחוקה לנפוצה יותר, חשיבותן של טכנולוגיות אבטחת קצה גדלה משמעותית.

מרכיבים עיקריים של אבטחת קצה בענן:

- אנטי-וירוס והגנה מפני תוכנות זדוניות: חיוני להתקין ולתחזק תוכנות אנטי-וירוס מתקדמות בכל המכשירים המתחברים לענן.

- אבטחת גישה: כוללת שימוש באימות רב-גורמי, סיסמאות חזקות, ומנגנונים אחרים להבטחת גישה בטוחה לענן.

- ניהול פרצופים ועדכונים: חשוב לעדכן באופן קבוע את המערכת הפעלה וכל התוכנות הרלוונטיות כדי לסגור פרצות אבטחה.

- אימון והכשרה: המשתמשים הם חלק חיוני באבטחת הקצה. חיוני להכשיר אותם לזיהוי ניסיונות פריצה, דיוג, ותקיפות סייבר אחרות.

ניהול מכשירים ניידים:

בעידן שבו השימוש במכשירים ניידים לגישה לענן גדל באופן מתמיד, חשוב להטמיע פתרונות אבטחה מותאמים למכשירים אלו, כגון פתרונות MDM (Mobile Device Management).

חיבור מאובטח לענן:

- VPN ורשתות מאובטחות: שימוש ב-VPN וברשתות וירטואליות פרטיות לחיבור מאובטח לענן.

- אימות והצפנה: ודאי שכל חיבור לענן מתבצע באמצעות אימות חזק והצפנה.

ניטור ותגובה לאירועים:

- ניטור בזמן אמת: מעקב אחר פעילות המשתמשים והמכשירים בזמן אמת כדי לזהות סטיות ותקלות אבטחה.

- תגובה לאירועים: יכולת להגיב במהירות לאירועי אבטחה על המכשירים.

אבטחת יישומים בענן

תיאור כללי:

אבטחת יישומים בענן עוסקת בהגנה על האפליקציות והשירותים המופעלים בסביבת ענן. כאשר ארגונים מעבירים יישומים לענן, הם נתקלים באתגרים ייחודיים של אבטחה שמתבטאים בצורך להגן על היישומים מפני סוגים שונים של התקפות וניצול פגיעויות.

שלבי הגנה על יישומים בענן:

- אבטחת קוד: פיתוח בטוח ומונע פגיעויות עוסק בכתיבת קוד נקי מבאגים ופגיעויות אבטחה, כגון SQL Injection, Cross-Site Scripting, ועוד.

- סריקות ובדיקות אבטחה: בדיקות אבטחה קבועות וסריקות פגיעויות כדי לזהות ולתקן פגיעויות בטרם ישוחררו לציבור.

- הגנה בזמן ריצה: פתרונות כמו WAF (Web Application Firewall) לזיהוי וחסימת התקפות בזמן אמת.

- API Security: מאחר ורוב היישומים בענן מתקשרים באמצעות API, חשוב להגן על נקודות הקצה של ה-API מפני גישה לא מורשית וניצול פגיעויות.

אימות והרשאות:

- ניהול גישה: ודאי שלכל משתמש יש את ההרשאות הדרושות בלבד כדי למנוע הרחבת התקפות אפשריות.

- אימות חזק: יישום שיטות אימות חזקות כדי למנוע חדירות לא מורשות.

פיתוח מבוסס ענן:

- DevSecOps: אימוץ גישת DevSecOps, שמשלבת אבטחה כחלק בלתי נפרד מהתהליך הכולל של פיתוח.

- פיתוח גמיש: התאמת הפיתוח לענן דורשת גמישות ויכולת להתאים את היישומים לשינויים טכנולוגיים מתמידים.

ניטור ותגובה:

- מעקב אחר אבטחת היישום: ניטור ורישום אירועים בזמן אמת כדי לזהות פעילויות חריגות.

- תגובה לאירועי אבטחה: קיום תוכנית תגובה לאירועי אבטחה והתאוששות מהתקפות.

ניהול תקריות ותגובה לאירועים בענן

מבוא:

ניהול תקריות ותגובה לאירועים בענן הוא תהליך קריטי בתחום אבטחת המידע, שמטרתו לזהות, לנהל ולהתמודד עם התקפות סייבר או כשלים אבטחתיים בסביבת ענן. המטרה היא למזער את הנזק ולשחזר את הפעילות התקינה בהקדם האפשרי.

זיהוי תקריות:

- מערכות גילוי: הקמת מערכות לזיהוי פעילות חשודה או זדונית בענן, כגון ניטור תנועת רשת, ניתוח לוגים ואיתור פעילויות לא רגילות.

- התראות והודעות: יצירת מנגנונים להתראה מיידית כאשר זוהה אירוע אבטחה.

ניהול התקרית:

- הגדרת תהליכים: פיתוח תהליכים ופרוצדורות לניהול תקריות, כולל קביעת אחריות ונהלים לפעולה.

- תיאום ותקשורת: תיאום פעולות בין הצוותים השונים (IT, אבטחת מידע, משאבי אנוש) ושמירה על תקשורת פנימית וחיצונית במהלך התקרית.

תגובה וטיפול בתקרית:

- מיכן וטיפול: נקיטת פעולות למיכן וטיפול באירוע, כגון ניתוק מערכות מהרשת, חסימת גישות לא מורשות, ושחזור מידע.

- שחזור פעילות: פעולות לשחזור המערכות והשירותים לפעילות תקינה, תוך מינימיזציה של זמני השבתה.

אנליזה ולמידה מהתקרית:

- ניתוח התקרית: חקירת התקרית לאחר האירוע כדי להבין את הסיבות והנסיבות שהובילו לה.

- למידה ושיפור: למידה מהתקרית ופיתוח שיפורים במערכות ובתהליכים כדי למנוע התרחשות מחדש של אירועים דומים.

תרגילים והדרכות:

- תרגילים סימולטיביים: ביצוע תרגילים לסימולציה של אירועי אבטחה כדי לבדוק ולשפר את יכולת התגובה של הארגון.

- הדרכת צוותים: קיום הדרכות תקופתיות לצוותים המעורבים בניהול תקריות כדי לשמור על רמת כשירות גבוהה.

תקנים ורגולציות לאבטחת ענן

מבוא:

תקנים ורגולציות לאבטחת ענן הם הכללים וההנחיות המחייבים את הארגונים לקיים סטנדרטים מסוימים של אבטחת מידע. הם מכוונים להבטיח שהנתונים והמערכות בענן מוגנים באופן יעיל וכוללים היבטים של פרטיות, זמינות, ושלמות המידע.

תקנים בינלאומיים ומקומיים:

- ISO/IEC 27001: תקן ניהול מערכות אבטחת מידע ISMS (גם לענן).

- ISO/IEC 27017: תקן המתמקד באבטחת מידע בסביבות ענן, ומספק הנחיות ספציפיות לספקי שירותי ענן וללקוחותיהם להבטחת אבטחת המידע בענן.

- ISO/IEC 27018: תקן העוסק באבטחת פרטיות בענן ומספק הנחיות לספקי שירותי ענן על איך לנהל נתונים אישיים באופן בטוח.

- NIST SP 800-145: סטנדרט של המכון הלאומי לסטנדרטים וטכנולוגיה בארה"ב, המגדיר מדריכים לאבטחת ענן.

- GDPR (התקנות הכלליות להגנת נתונים): רגולציה אירופאית הקובעת דרישות להגנה על נתוני אזרחים אירופאים (כולל בסביבות ענן).

- CSA Cloud Controls Matrix (CCM): מסגרת זו, שנוצרה על ידי האיגוד לאבטחת ענן (Cloud Security Alliance), מספקת מערך רחב של מיטב התרגולים לאבטחת ענן, כולל קריטריונים ספציפיים לבדיקה והערכה של אבטחת ענן.

- FedRAMP (Federal Risk and Authorization Management Program): תכנית זו של ממשלת ארה"ב מספקת מתודולוגיה מתקדמת לאבטחה, עריכת אישורים וניטור סביבות ענן המשמשות את הממשל.

- PCI DSS (Payment Card Industry Data Security Standard): תקן זה קובע דרישות אבטחה לכל הארגונים שמעבדים נתונים של כרטיסי אשראי (כולל המאחסנים, מעבדים או מעבירים נתונים אלה בענן).

ציות ואימות:

- אימות וביקורות: עבודה עם גופים מוסמכים לביצוע ביקורות ואימות הציות לתקנים.

- מדיניות ציות: פיתוח ויישום מדיניות ציות בארגון, הכוללת הדרכות ותרגולים קבועים.

ניהול סיכונים ותקנות:

- הערכת סיכונים: ביצוע הערכות סיכונים תקופתיות לזיהוי אזורים פגיעים ולקיום תקנות.

- פעולות מתקנות: יישום פעולות מתקנות בהתאם לתוצאות הערכת הסיכונים וביקורות.

התמודדות עם רגולציות משתנות:

- עדכונים תקניים: שמירה על עדכניות ביחס לשינויים בתקנות ובחוקים הרלוונטיים.

- אימון והכשרה: הכשרת צוותים ומשתמשים בארגון על השינויים התקניים והשפעתם על פעילות הארגון.

עתיד אבטחת הענן: מגמות וטכנולוגיות חדשות

מבוא:

עתיד אבטחת הענן מתמקד בהבנת המגמות העכשוויות והעתידיות בתחום, ובטכנולוגיות החדשות שמצטיירות על האופק. המטרה היא להיערך לאתגרים המתפתחים ולנצל הזדמנויות טכנולוגיות חדשות לשיפור אבטחת הענן.

מגמות עכשוויות ועתידיות:

- רשתות מבוזרות ו-Blockchain: השימוש בטכנולוגיות כמו Blockchain ליצירת רשתות מבוזרות שמציעות רמת אבטחה גבוהה יותר ושקיפות.

- אוטומציה ובינה מלאכותית: שימוש ב-AI ולמידת מכונה לניתוח אוטומטי של איומים ותגובה מהירה לאירועי אבטחה.

- אבטחת ענן יבילה (Elastic Cloud Security): פיתוח פתרונות אבטחה שמסוגלים להתאים את עצמם לשינויים בסביבת הענן הדינמית.

טכנולוגיות חדשות:

- מיקרוסגמנטציה: יישום שיטות של מיקרוסגמנטציה להפרדה והגבלת תחומים בענן, כדי למנוע התפשטות של התקפות.

- הצפנת הומומורפית: הצפנה שמאפשרת לבצע חישובים על נתונים מוצפנים מבלי לפענח אותם, מה שמגדיל את בטחון הנתונים.

- טכנולוגיות זיהוי ותגובה מתקדמות: פיתוח פתרונות מתקדמים לזיהוי איומים באמצעות ניתוח התנהגותי ותגובות אוטומטיות.

התמודדות עם אתגרים חדשים:

- סייבר רזיליאנס: בניית יכולת התאוששות מהירה מהתקפות סייבר ושמירה על פעילות עסקית רציפה.

- אבטחת ענן קוונטי: התמודדות עם איומים הנובעים מהתפתחות החישוב הקוונטי.

חדשנות ופיתוח:

- מחקר ופיתוח: השקעה במחקר ופיתוח לגילוי טכנולוגיות חדשות ויישומן באבטחת הענן.

- שיתופי פעולה: יצירת שיתופי פעולה בין ארגונים, ספקי ענן, וחברות טכנולוגיה לפיתוח פתרונות אבטחה מתקדמים.

רשימת שאלות ותהיות לפני המעבר לענן

- כיצד תשתנה חלוקת האחריות לאבטחת המידע בין הארגון שלך לבין ספק הענן?

- מהם השירותים הספציפיים שספק הענן מספק לאבטחת מידע?

- מהי רמת האבטחה של השירותים האלו?

- האם השירותים האלו עומדים במדיניות האבטחה של הארגון ?

- האם ספק הענן מציע כלים או תמיכה כדי לעזור לארגון ליישם ולנהל את מדיניות האבטחה שלו?

- כיצד ספק הענן מגיב לאירועי אבטחה?

- אבטחת גישה: כיצד ספק הענן מגן על גישה למשאבים בענן? האם הוא מספק תמיכה בגורמים כפולים, אימות דו-שלבי, או אמצעי אבטחה אחרים?

- אבטחת נתונים: כיצד ספק הענן מגן על נתונים בענן? האם הוא מספק אמצעי הצפנה, הגנה מפני איומי נתונים, או אמצעי אבטחה אחרים?

- אבטחת רשת: כיצד ספק הענן מגן על רשתות הענן שלו? האם הוא מספק חומות אש, בקרת גישה, או אמצעי אבטחה אחרים?

- ניטור ותגובה לאירועים: כיצד ספק הענן מאתר ומגיב לאירועי אבטחה? האם הוא מספק ניטור פעיל, דיווח על אירועים, או אמצעי אבטחה אחרים?

חשוב לזכור שכל ארגון הוא שונה, וישנם גורמים רבים שיש לקחת בחשבון בעת העברת מערכות מידע לענן. חשוב לבצע מחקר מעמיק ולבנות תוכנית אבטחה מקיפה לפני שאתה לוקח כל החלטה.

MITRE ATT&CK for Cloud

מבוא: מודל MITRE ATT&CK ככלי להתמודדות עם אתגרים אבטחת ענן

אחד הכלים המרכזיים להתמודדות עם אתגרים של התקפה על סביבות ענן, הוא המודל MITRE ATT&CK, שנוצר כדי להציג את טקטיקות, טכניקות, ופרוצדורות (TTPs) שמשתמשים בהן יריבים בסביבת הענן.

מודל ה- MITRE ATT&CK, הוא תקן דה פקטו לניהול סיכונים בסביבות מחשוב מסורתיות, ומהווה גם פלטפורמה יעילה ביותר להתמודדות עם סביבת הענן. על ידי מיפוי שיטתי של טכניקות ההתקפה, נקודות התורפה והיכולות של תוקפים בסביבה זו, מסייע המודל לנתח ביעילות גבוהה יותר את סיכוני הסייבר ולפתח הגנות ממוקדות הרבה יותר כנגד איומי הענן הספציפיים.

סביבות ענן מאופיינות בהטרוגניות רבה: קיימים עננים ציבוריים, פרטיים, והיברידיים, וכל אחד מהם מציע אתגרים שונים. ענן ציבורי כמו AWS או Azure מציע מגוון רחב של שירותים וכלים, אבל גם מורכבות רבה ופגיעות פוטנציאליות. ענן פרטי, לעומת זאת, עשוי להיות מותאם יותר לצרכים ספציפיים אך מצריך ניהול פנימי והתמודדות עם אתגרים של תחזוקה ואבטחה.

סביבות ענן נתונות לסיכונים שונים מאלה המאפיינים סביבות IT מסורתיות. כלולים בכך חשיפה לסיכונים דרך חשבונות ניהול מרוחקים, שימוש ב-APIs חיצוניים, והצורך להתמודד עם הגדרות ברירת מחדל שלפעמים אינן מאובטחות.

MITRE ATT&CK for Cloud מפרט טקטיקות וטכניקות התקפה ייחודיות לענן. דוגמאות כוללות גישה לא מורשית למידע מאוחסן בענן, התקפות Denial of Service על שירותי ענן, והתקפות לקיחת שליטה על משאבים בענן.

המודל מציע קטלוג של טכניקות שמשתמשים בהן התוקפים, כגון זיוף זהויות, התקפות מצוידות בפורמט רחב של וקטורים, ואפילו ניצול פגמי תצורה בכלים ושירותים של ענן.

למידה מתוך דוגמאות אמת ותרחישים של התקפות ממחישה את הסיכונים ומסייעת בהבנת האופן שבו ניתן להשתמש ב-MITRE ATT&CK לזיהוי ומניעת תקיפות אלו. השימוש במודל מאפשר ניתוח מעמיק ומדויק של התקפות ענן, הוא מספק כלים לזיהוי של טקטיקות וטכניקות של התוקפים, וכך, מסייע לקבוע אסטרטגיות יעילות למיגור הסיכון.

מנהלי אבטחת מידע יכולים להשתמש בו כדי לזהות סיכונים פוטנציאליים ולתכנן מראש אסטרטגיות הגנה.

שימוש בכלים כמו AWS CloudTrail ו-Azure Defender מדגים את יעילות השילוב בין כלים ספציפיים לענן לבין מודל MITRE ATT&CK.

בסך הכל, MITRE ATT&CK for Cloud הוא כלי חיוני בארסנל של כל CISO העוסק באבטחת ענן. הוא מספק מידע עדכני ומפורט שיכול לעזור בהבנת האיומים הספציפיים לענן ובפיתוח אסטרטגיות יעילות להתמודדות איתם.

טכניקות התקפה ייעודיות לענן

תקיפות המתמקדות בסביבות ענן מתאפיינות בשיטות וטקטיקות שונות מהתקיפות בסביבות מחשוב מסורתיות. כדי להבין את טיב האיומים ולפתח תגובות יעילות, חשוב להבין את הטרוגניות של סביבות הענן, חולשותיהן האבטחתיות, טקטיקות ופעולות התקפה ייחודיות לענן, וללמוד מדוגמאות ותרחישים אופייניים.

מודל ה- MITRE ATT&CK for Cloud מספק מפה שיטתית ועדכנית של הטכניקות, הכלים והנוצלות האופייניים להתקפות סייבר המכוונות לפגיעה במשאבי ענן של ארגונים.

הטרוגניות של סביבות ענן

סביבות ענן מגיעות בצורות שונות - ענן ציבורי, ענן פרטי, וענן היברידי, כל אחד עם מאפיינים ייחודיים ואתגרים בטיחותיים שונים. ענן ציבורי, למשל, מציע גמישות ומשאבים רבים, אך גם מציב סיכונים בטיחותיים גבוהים יותר עקב הנגשתו לקהל הרחב. מבנה הענן הציבורי כר פורה להתקפות בשל היותו סביבה הטרוגנית המשלבת טכנולוגיות, פלטפורמות וספקים רבים, כאשר כל רכיב כזה חשוף לאיומי אבטחה ייחודיים. התוקפים מנצלים חוסר אחידות זה על מנת לאתר נתיבי תקיפה. ענן פרטי, לעומת זאת, מספק שליטה גדולה יותר על המשאבים והאבטחה, אך עלול להיות מורכב יותר לניהול.

חולשות אבטחתיות ייחודיות לענן

חולשות אבטחתיות בענן כוללות נקודות פגיעות שונות מאלה המצויות בסביבות מסורתיות. דוגמאות לכך כוללות פגיעות בממשקי ניהול מרוחקים, חשיפה של מידע רגיש דרך שירותי אחסון ענן, חשיפה בין מכונות וירטואליות בעלות רמות אבטחה שונות, ופגיעויות במוצרים ושירותי הענן, ופגמי תצורה בשירותי ענן. כמו כן, שימוש ב-APIs של צד שלישי יכול להיות נקודת כניסה עבור תוקפים.

טקטיקות ופעולות התקפה ייחודיות לענן

תוקפים המתמקדים בענן משתמשים בטקטיקות ייחודיות המתאימות לסביבה זו. כלל זה כולל התקפות זיוף זהויות, ניצול פגמי תצורה בשירותי ענן, והתקפות על ממשקי ניהול מרוחקים. עוד כולל זה ניצול של פלטפורמות ענן כמו AWS או Azure להפצת מתקפות נגד מערכות אחרות. המודל מתעד מגוון רחב של טכניקות התוקפים האופייניות לסביבת הענן ומנצלות את מאפייניה הייחודיים. החל מאיסוף מודיעין, דרך ניצול חולשות מוכרות, וכלה בטכניקות מתקדמות של התקדמות צידית (Lateral Movement) בין דיירים והסתרת פעילות בתעבורת הענן הגבוהה.

קטלוג של טכניקות התקפה נפוצות במודל Cloud ATT&CK

מודל Cloud ATT&CK של MITRE מספק קטלוג של כ-40 טכניקות התקפה נפוצות בענן. דוגמאות כוללות התקפות מניעת שירות (DDoS), חדירות לשירותים מבוססי ענן, גניבת נתונים, והתקפות על תשתיות ענן וירטואליות. ביניהן: פגיעה בסנכרון נתונים, התקנת גישה מרחוק, עקיפת תהליכי אימות מבוססי זהות, התחזות כמשאבי ענן לגיטימיים, חדירה למנגנוני תיעוד ועוד.

דוגמאות ותרחישי התקפה אופייניים

למידה מדוגמאות ותרחישים אופייניים מאפשרת הבנה טובה יותר של הסיכונים. לדוגמא, התקפת זיוף זהות שמאפשרת לתוקף להשתלט על חשבון מנהל ב-AWS יכולה לסכן את כל התשתיות המופעלות תחת החשבון הזה.

בסופו של דבר, ההבנה של טכניקות התקפה ייחודיות לענן והיכולת לזהות אותן מהווה כלי חיוני בידי מנהלי האבטחה. הידע הזה מאפשר לארגונים לפתח אסטרטגיות הגנה יעילות ולהתמודד עם האתגרים המתעוררים משימוש בטכנולוגיית הענן בצורה מושכלת ובטוחה יותר.

במודל מתועדות לכל טכניקת התקפה דוגמאות קונקרטיות לשימוש בהן בעולם האמיתי על ידי קבוצות תקיפה ידועות. בנוסף מובאים תרחישי תקיפה מורכבים המפרטים כיצד הטכניקות משולבות יחדיו במכלול של שלבי התקיפה.

הדבר מאפשר לאנשי הגנת הסייבר להבין לעומק כיצד תוקפים פוגעים בפועל בסביבת הענן ולהגיב באופן יזום.

שימושים של Mitre Att@ck באבטחת ענן

Mitre Att@ck הוא בעצם מסד נתונים פתוח של טכניקות התקפה סייבר, המסווגות לפי סביבות ויעדים. הוא יכול לעזור לארגונים להגן על סביבות הענן שלהם על ידי:

- זיהוי נקודות התורפה הפוטנציאליות של הענן: יכול לעזור לארגונים לזהות נקודות תורפה פוטנציאליות בסביבות הענן שלהם, כגון חולשות באבטחת תוכנה, חולשות באבטחת רשת ועוד.

- פיתוח אסטרטגיות הגנה לאבטחת הענן: יכול לעזור לארגונים לפתח אסטרטגיות הגנה לאבטחת הענן, על ידי זיהוי ההגנות הדרושות כדי לסגור את נקודות התורפה.

- אימון צוותי אבטחת לאבטחת הענן: יכול לשמש לאימון צוותי אבטחה לאבטחת הענן, על ידי חשיפתם לטרנדים האחרונים בתחום התקפות הסייבר בענן.

להלן כמה דוגמאות לשימושים של במודל באבטחת ענן:

- ארגון יכול להשתמש בו כדי לזהות חולשות באבטחת ה-VPN שלו. ה-VPN הוא דרך חשובה לארגונים להתחבר לסביבות הענן שלהם, אך הוא יכול להיות גם מוקד להתקפות סייבר. המודל יכול לעזור לארגון לזהות חולשות באבטחת ה-VPN שלו, כגון חולשות באבטחת הסיסמה או חולשות באבטחת האפליקציה.

- ארגון יכול להשתמש בו כדי לפתח אסטרטגיה להגנה על מידע רגיש בענן. המודל יכול לעזור לארגון לזהות את המידע הרגיש ביותר שלו, ולהתאים את אסטרטגיית ההגנה שלו בהתאם. לדוגמה, ארגון יכול להחליט להשתמש ב-encryption כדי להגן על מידע רגיש, או להשתמש ב-multi-factor authentication כדי להגביל את הגישה למידע זה.

- ארגון יכול להשתמש בו כדי לאמן את צוות האבטחה שלו להגנה על הענן. הוא יכול לעזור לארגון לאמן את צוות האבטחה שלו לזיהוי התקפות סייבר, וכן לאסטרטגיות להגנה על הענן. לדוגמה, ארגון יכול להשתמש במודל כדי לפתח תרגילי סימולציה של התקפות סייבר, כדי לבדוק את יכולות הצוות להגיב להתקפות אלו.

מרכיבי מפתח להגנה מבוססת מודל

הגנה מבוססת מודל היא אחת הטכנולוגיות החדשות והמתקדמות ביותר בתחום אבטחת הסייבר. הגישה מבוססת על שימוש במודלים מתמטיים כדי ללמוד ולזהות התנהגויות חריגות במערכות מידע.

הגנה מבוססת מודל יכולה לשפר את ההגנה על מערכות מידע במספר מובנים, כולל:

- זיהוי ומיגור מראש של TTPs: ה- TTPs, או טכניקות, טקטיקות פרוצדורות, הן הדרכים שבהן האקרים מבצעים התקפות סייבר. הגנה מבוססת מודל יכולה לסייע באיתור TTPs חדשות ומוכרות, ולמנוע את הצלחת התקפות אלו. מיפוי שיטתי של מאות TTPs ידועים מאפשר לארגונים לאמץ גישה פרואקטיבית וליישם בקרות מותאמות באופן ספציפי על מנת לחסום, לזהות ולמנוע מראש שימוש בטכניקות תקיפה נפוצות טרם הפעלתן בפועל מול הארגון.

- גילוי מוקדם של פעילות חשודה: הגנה מבוססת מודל יכולה לזהות פעילות חשודה במערכות מידע בשלב מוקדם יותר, לעומת טכנולוגיות הגנה מסורתיות. זיהוי מוקדם של פעילות חשודה יכול לאפשר לארגונים להגיב לאירוע אבטחה בצורה מהירה ויעילה יותר. המודל מקטלג מגמות, כלים וטכניקות נפוצות כך שניתן להתריע ולזהות בשלבים מוקדמים יותר מקרים בהם מתבצע ניסיון ליישום טכניקות אלה.

- תגובה מהירה ויעילה יותר לאירוע אבטחה: הבנה מעמיקה של טכניקות ההתקפה ושלביה ע"פ המודל מאפשרים תגובה יעילה וממוקדת יותר לאירועי אבטחת מידע, החל מזיהוי מהיר של הכלים והטכטיקות המעורבות וכלה בבחירת פעולות תגובה ובלימת נזק המותאמות לשיטת ההתקפה. הגנה מבוססת מודל יכולה לספק לארגונים מידע נוסף על אירוע אבטחה, כגון מאפייני ההתקפה והגורמים המעורבים בה.

- מעקב וניתוח תמידי: חלק חשוב מהגנה מבוססת מודל הוא היכולת לבצע מעקב תמידי וניתוח של נתונים. מערכות מתקדמות כמו AI ולמידת מכונה יכולות לנתח נתונים בזמן אמיתי ולזהות פערים או שינויים בהתנהגות המערכת שעשויים להצביע על פעילות חשודה או מתקפה.

- התאמה אישית של מודלים: לכל ארגון יש אתגרים אבטחתיים ייחודיים, ולכן חשוב שהמודלים יותאמו בהתאם לסביבה הספציפית שלו. זה כולל התאמת המודל לסוג הנתונים, תשתיות הרשת, ומערכות המידע הפנימיות של הארגון.

- אינטגרציה עם כלים ומערכות קיימות: לקבלת התוצאות הטובות ביותר, חשוב לאפשר אינטגרציה חלקה של המודלים עם כלים ומערכות אבטחה קיימות. זה יכול לכלול מערכות אנטי-וירוס, חומות אש, ומערכות ניטור רשת.

יישום בענן הציבורי מול ענן פרטי

קיימים הבדלים משמעותיים ביישום של מודל MITRE ATT&CK בענן ציבורי לעומת ענן פרטי:

התאמה לתשתיות ולמוצרים הייעודיים

בענן ציבורי יש להתמקד במוצרים ושירותי אבטחה ייעודיים של ספקי הענן עצמם כגון AWS GuardDuty ו-Azure Defender. לעומת זאת, בענן פרטי ניתן ליישם מגוון פתרונות אבטחה גנריים בהתבסס על מודל ה-ATT&CK כמדריך.

חשיבות פתרונות אוטומציה וכלים חדשניים

בשל מורכבות וקצב השינוי המהיר בסביבות הענן, קיימת חשיבות הולכת וגוברת למכונות ואוטומציה כדי לנתח בזמן אמת פעילות שוטפת מול מודל ה- ATT&CK ולזהות חריגים המעידים על התנהגות תוקפנית.

דוגמאות למוצרים מובילים

ב-AWS ניתן לממש אינטגרציה בין מודל ה- ATT&CK לבין מוצרים כדוגמת AWS GuardDuty לזיהוי איומים ו-AWS CloudTrail לניטור פעילות משתמשים. בדומה, ב-Azure ניתן ליישם אינטגרציה עם המוצר המוביל Azure Defender.